Gli attacchi informatici più diffusi nel 2025

Il panorama digitale odierno, caratterizzato dalla proliferazione di dispositivi digitali e nuove tecnologie, vede la crescita delle minacce cyber che possono compromettere l’integrità dei dati e la sicurezza operativa aziendale.

Ma quali sono gli attacchi più diffusi? Come fare per proteggersi?

Ne parliamo in questo articolo, nel quale sono stati analizzati quali sono gli attacchi più diffusi e i trend emergenti nei principali settori industriali, descrivendo come SGBox possa fornire gli strumenti necessari per elevare il livello di sicurezza delle organizzazioni.

Gli attacchi informaci nel 2025

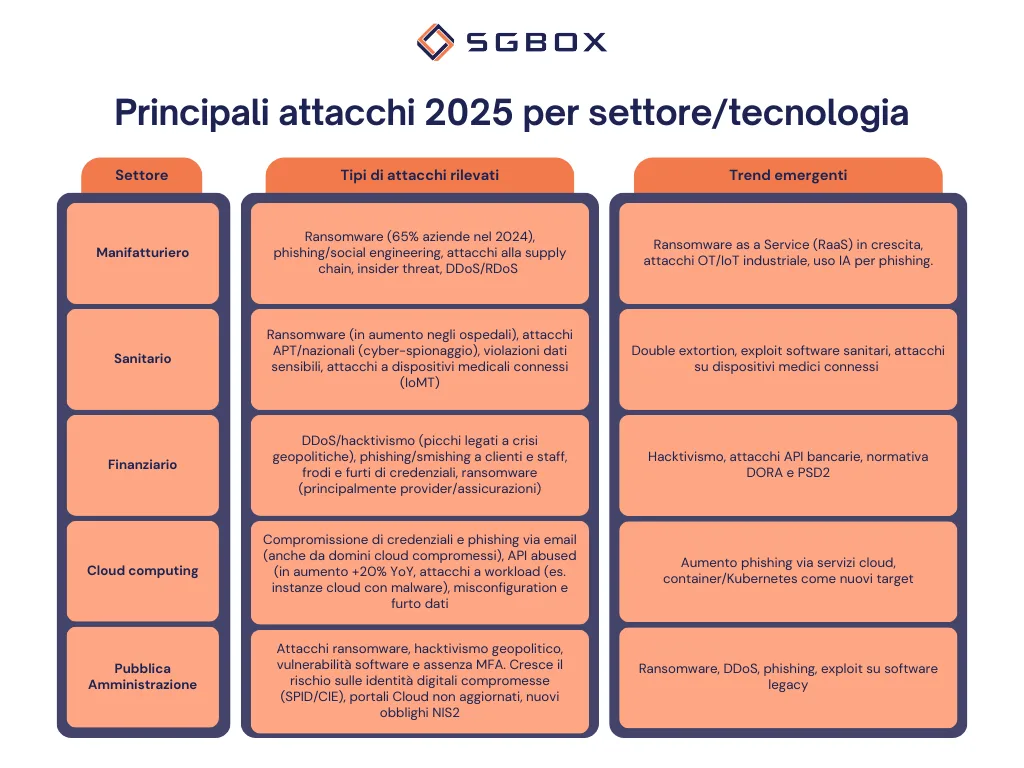

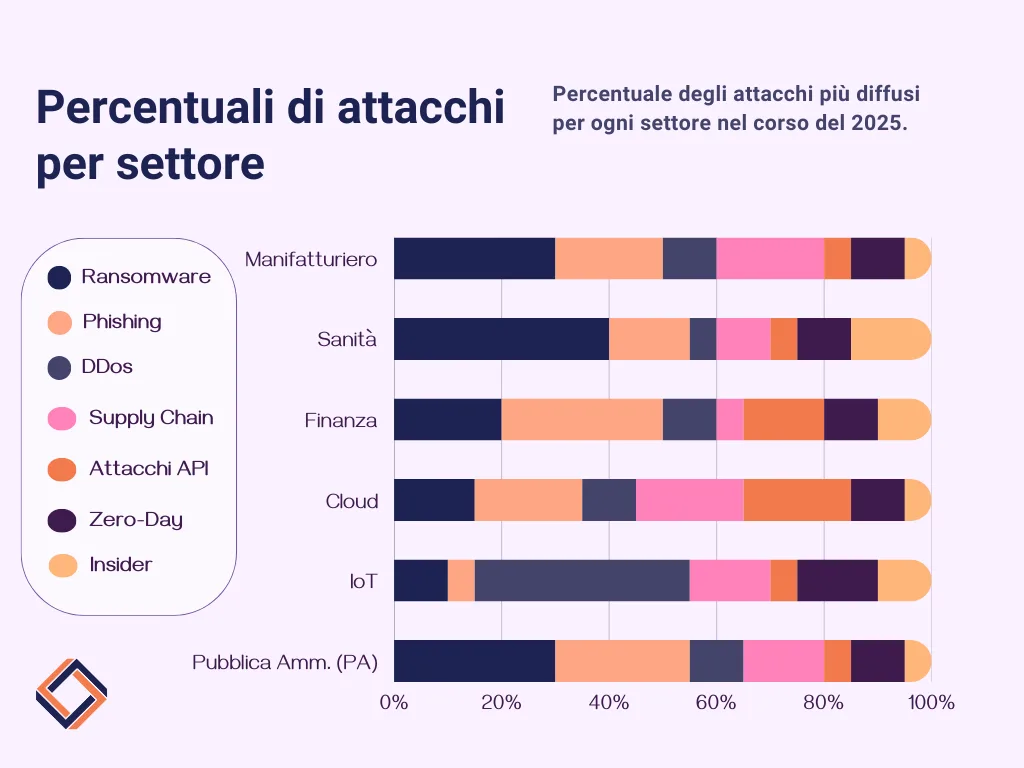

Nel 2025 i settori manifatturiero, sanitario e finanziario, insieme alle tecnologie cloud e IoT, affrontano una proliferazione di attacchi informatici sofisticati.

Le minacce principali confermano e amplificano tendenze note: ransomware (spesso erogato come servizio – Ransomware-as-a-Service), campagne di phishing avanzate (talvolta supportate da AI), compromissioni della supply chain software, attacchi DDoS (compresi quelli estorti – RDoS), e vulnerabilità zero-day.

Nuove tecnologie (IA generativa, micro-servizi cloud, dispositivi IoT) e tensioni geopolitiche (es. conflitti internazionali) hanno spinto i criminali a innovare: si osservano attacchi API in aumento, uso di AI per creare phishing personalizzati e botnet IoT potenziate (Mirai/R2-D2) per mega DDoS.

Allo stesso tempo crescono attacchi di tipo malware-free, social engineering mirato e compromissione di credenziali cloud.

A livello normativo, direttive come la NIS2 in UE, insieme a leggi emergenti su AI e dati sanitari, hanno ampliato il quadro di rischio per le PMI.

Riepilogo dei principali attacchi 2025 per settore/tecnologia (Fonte ENISA Europa):

Le tendenze principali degli attacchi informatici

- Ransomware sempre in crescita: rimane la minaccia numero uno in tutti i settori. Le vittime vanno dai grandi manifatturieri alle reti ospedaliere; nel 2024 il 65% delle aziende industriali ha subito attacchi ransomware.

Il modello Ransomware-as-a-Service continua a diffondersi: nuovi gruppi come RansomHub (attivi dal 2024) permettono anche a criminali meno esperti di lanciare attacchi. Sul fronte opposto, le forze dell’ordine internazionali hanno inflitto colpi a gruppi storici, ma il loro impatto è limitato dalla continua formazione di nuovi gruppi criminali.

- Attacchi malware-free e AI: cresce l’uso di tecniche avanzate che non lasciano payload tradizionali. L’IA generativa viene usata dai cyber criminali per creare phishing estremamente efficaci ed exploit custom.

- Supply chain e terze parti: aumentano gli attacchi alla catena di approvvigionamento software e hardware. Firmware e librerie open-source insicuri sono bersagli preferenziali: nel 2024 è emerso un caso di backdoor in un progetto open-source, scoperto solo a causa di picchi di CPU sospetti, e in generale le organizzazioni (anche PMI) devono considerare gestori di terze parti e fornitori software come possibili vettori di attacco.

- Geopolitica e hacktivismo: la guerra Russia-Ucraina e altri conflitti hanno motivato ondate di attacchi DDoS e campagne di disinformazione. Nel settore finanziario gli eventi geopolitici hanno causato picchi di DDoS (es. 58% degli attacchi mirava a banche europee). Anche il settore manufacturing, con supply chain globali, è esposto a tensioni politiche: attori statali cercano informazioni industriali o semplicemente interrompono produzioni critiche degli avversari.

- Normative e compliance: in Europa, nuove direttive come la NIS2 hanno reso obbligatorie l’attivazione di misure di cybersecurity in molti comparti (tra cui PMI manifatturiere e finanziarie). Inoltre l’UE ha approvato l’AI Act, che impone rigide regole a chi utilizza AI (ad esempio nelle fabbriche o nei servizi finanziari).

Nel sanitario, l’entrata in vigore di requisiti più stringenti per la protezione dei dati paziente (e.g. Health Information laws) spinge le PMI sanitarie ad aumentare i controlli interni. Queste normative amplificano le sanzioni in caso di incidente e alzano gli standard minimi di difesa.

Come SGBox protegge le organizzazioni dagli attacchi informatici

Individua i segnali di un attacco prima che sia troppo tardi

La Piattaforma SGBox analizza in tempo reale tutto ciò che accade nei sistemi informatici (accessi, attività sospette, tentativi di intrusione) e avvisa immediatamente se qualcosa non va.

Raccoglie e collega i dati da tutte le tecnologie aziendali

Che si tratti di un macchinario industriale, di un’app sanitaria o di un sistema finanziario, SGBox mette in correlazione i dati e permette di avere una visione completa e aggiornata dei rischi.

Risponde automaticamente agli attacchi per limitarne l’impatto

Quando rileva una minaccia concreta, SGBox può attivare contromisure automatiche come bloccare un accesso sospetto, isolare un dispositivo o notificare i responsabili IT.

Aiuta a riconoscere accessi non autorizzati o comportamenti anomali

È in grado di capire quando un utente, anche se dotato di credenziali valide, sta facendo qualcosa di insolito o potenzialmente pericoloso, come accedere a dati sensibili in orari strani o da luoghi insoliti.

Monitora i servizi Cloud e protegge le identità digitali

In un mondo dove sempre più dati sono salvati su piattaforme online (come Microsoft 365, SPID o servizi di sanità digitale), SGBox controlla che non ci siano configurazioni errate, accessi non autorizzati o rischi legati a furti di credenziali.

Monitora costantemente i dispositivi connessi, anche quelli più nascosti

Dagli strumenti medici agli impianti di produzione, fino ai dispositivi smart di ufficio, SGBox rileva comportamenti anomali anche nei dispositivi più difficili da monitorare.

Supporta le aziende nel raggiugere la conformità alle normative

SGBox genera report automatici e dashboard intuitive per aiutare le aziende a dimostrare di essere conformi a regolamenti sempre più stringenti come GDPR e NIS2.

Semplifica il lavoro del team di SOC

Con SGBox, il team di SOC ha a disposizione uno strumento potente per monitorare, analizzare e rispondere rapidamente agli eventi critici, il tutto in un unico strumento.

Grazie alla funzionalità SIEM (Security Information & Event management), è possibile raccogliere e centralizzare tutte le informazioni di sicurezza ed avere una visione chiara ed immediata delle minacce più critiche, sulle quali il SOC può agire senza perdere tempo.

Il Servizio SG-SOC della BU CyberTrust 365

Sulla base delle funzionalità della Piattaforma SIEM & SOAR SGBox, è stato sviluppato il servizio gestito SG-SOC, che permette la gestione completa e il monitoraggio h24 delle attività di sicurezza informatica per conto delle aziende.

Ecco in che modo il servizio SG-SOC as a Service di CyberTrust 365 supporta le organizzazioni dei settori manifatturiero, sanitario, finanziario, cloud, IoT e Pubblica Amministrazione nell’affrontare le minacce individuate:

Monitoraggio 24/7/365 con team dedicato

Un vero e proprio reparto SOC esterno, sempre attivo, che monitora costantemente la tua infrastruttura IT e interviene non appena emerge un’anomalia.

Allerta precoce (“Early Warning Advisory”)

Raccolta e classificazione continua di fonti di threat intelligence per segnalare tempestivamente le minacce emergenti prima che si traducano in danni operativi.

Risposta rapida e automatizzata agli incidenti

Grazie all’integrazione della funzionalità di SOAR, SG-SOC può attivare playbook automatici (isolamento dei sistemi, blocco di IP/dominio, notifiche al team IT) per contenere e mitigare subito attacchi come ransomware o compromissioni di credenziali.

Correlazione e analisi centralizzata dei log (SIEM)

Tutti gli eventi di rete, endpoint, cloud e IoT confluiscono in un’unica piattaforma che li correla in tempo reale, permettendoti di riconoscere campagne di phishing avanzato o intenzioni malevole degli aggressori.

Gestione proattiva delle vulnerabilità

Scansioni periodiche e report dettagliati sulle debolezze (inclusi dispositivi OT/IoT e software legacy), per programmare tempestivamente patch e ridurre la superficie d’attacco.

Mappatura e protezione della superficie esterna (EASM)

Controllo automatico di asset esterni, servizi cloud e risorse pubbliche (ad es. portali SPID, PagoPA), individuando configurazioni insicure o leak nel Dark Web.

Rilevamento avanzato delle tecniche MITRE ATT&CK

Analisi degli indicatori di compromissione e TTP (Tactics, Techniques & Procedures) usati dagli attaccanti per identificare in anticipo APT, attacchi supply chain e campagne di DDoS.

Gestione degli incidenti e analisi forense

In caso di violazione, SG-SOC attiva immediatamente l’investigazione forense, ricostruendo la catena degli eventi per individuare la causa, azzerare la minaccia residua e supportarti nelle eventuali richieste di compliance.

Supporto alla Compliance normativa

Report e dashboard pronti all’uso per supportare il raggiungimento della conformità alle normative quali NIS2, GDPR, AdS e altri standard di settore, facilitando gli audit e riducendo il rischio di sanzioni.

Scalabilità e integrazione “plug-and-play”

SG-SOC si adatta alle esigenze di una PMI o di una grande organizzazione, senza richiedere infrastrutture o competenze interne aggiuntive. Si integra con gli strumenti IT già in uso, abbattendo costi e tempi di implementazione.