Log ignorati, aziende esposte: perché la tua infrastruttura produce già i dati per prevenire un attacco informatico

C’è una storia che i sistemi informatici di ogni azienda raccontano ogni giorno, in silenzio e con una precisione millimetrica.

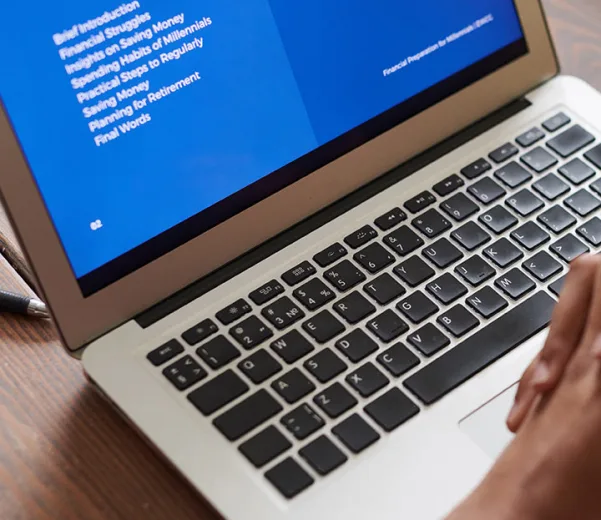

Ogni autenticazione andata a buon fine o respinta, ogni query DNS, ogni connessione di rete stabilita o interrotta, ogni modifica apportata a un file: tutto genera una traccia, un registro cronologico e sequenziale delle operazioni compiute da un dispositivo.

Spesso nelle aziende, in particolar modo nelle PMI, il processo di gestione dei Log di sicurezza è approssimativo o assente.

Questo limita la possibilità di ottenere una visione in tempo reale sullo stato di sicurezza dell’infrastruttura IT e di conseguenza sulla capacità di rilevare anomalie e anticipare le minacce informatiche.

Il problema non è mai la mancanza di dati, ma la mancanza di un sistema capace di trasformarli in intelligence operativa, in tempo reale, prima che il danno diventi irreversibile.

Il paradosso della visibilità cieca: perché è importante gestire i log?

All’interno di qualsiasi infrastruttura IT aziendale sono presenti firewall, endpoint, IDS/IPS, VPN, Active Directory, applicazioni Cloud e gateway di posta che generano continuamente log di sicurezza.

Si tratta di informazioni strutturate, precise e cronologicamente ordinate, la materia prima ideale per rilevare anomalie, identificare comportamenti sospetti e intercettare minacce prima che si manifestino in tutta la loro gravità.

Il paradosso è evidente e, purtroppo, diffusissimo: le organizzazioni investono risorse significative in strumenti di sicurezza perimetrale, ma trascurano sistematicamente il valore informativo che quegli stessi strumenti producono ogni secondo.

Il risultato è una condizione che si potrebbe definire “visibilità cieca”, una condizione in cui si dispone tecnicamente di tutti i dati necessari per rilevare un attacco, ma non si possiedono né la capacità di raccolta centralizzata né il motore analitico per estrarne il significato prima che sia troppo tardi.

Per i team IT, la sfida è spesso di natura tecnica: log eterogenei provenienti da sorgenti diverse, formati proprietari incompatibili tra loro, volumi di eventi che crescono esponenzialmente e che, senza una fase di normalizzazione e correlazione, generano più rumore che segnale.

Per i manager e i responsabili aziendali, il tema rimane frequentemente sullo sfondo, percepito come una questione tecnica di secondo livello, almeno fino al momento in cui un incidente non ne rivela tutta la rilevanza strategica ed economica.

Log Management: un approccio dato-centrico alla difesa

Il modulo Log Management di SGBox è progettato per rispondere esattamente a questa sfida.

Raccoglie e classifica automaticamente le informazioni provenienti da qualsiasi sorgente, aggiungendo progressivamente nuovi dispositivi senza interruzioni operative per costruire una panoramica dettagliata e continuamente aggiornata della postura di sicurezza dell’organizzazione.

Una volta raccolti, i dati vengono compressi, crittografati tramite algoritmi a chiave asimmetrica e marcati temporalmente con firma GPG.

Un insieme di garanzie fondamentali non soltanto per la sicurezza operativa, ma anche per la tenuta probatoria in caso di indagini forensi, audit di conformità o ispezioni legate al GDPR, all’AdS e alla Direttiva NIS2.

Ciò che distingue questa soluzione da un semplice repository di log è la capacità di generare pattern specifici per normalizzare le informazioni raccolte anche da formati non standard o da applicazioni custom, ottenendo un riconoscimento nativo SGBox indipendentemente dalla natura della sorgente.

Sistemi operativi Windows e Linux, dispositivi di rete, firewall, soluzioni antivirus, NIDS, applicazioni web e sensori IoT confluiscono in un unico punto di raccolta strutturato e pienamente interrogabile, attraverso un sistema intuitivo che permette di cercare, filtrare, aggregare ed effettuare analisi approfondite, con la possibilità di eseguire drill-down degli eventi dalla vista d’insieme fino al dettaglio del singolo accesso.

Log Correlation Engine: quando i dati diventano intelligence

La raccolta centralizzata è il punto di partenza necessario, ma il vero salto qualitativo avviene a livello di correlazione.

È qui che SGBox esprime una delle sue capacità differenzianti più significative: il modulo Log Correlation Engine (LCE) identifica scenari di rischio attraverso regole di correlazione avanzate che possono attivare contromisure automatiche senza richiedere l’intervento manuale di un analista.

La logica sottostante è quella di una SIEM di nuova generazione, una soluzione capace di raccogliere e gestire elevati volumi di Log, correlare i dati e generare alert proattivi per identificare anomalie e potenziali scenari di rischio.

Il modulo offre una libreria di regole di correlazione predefinite, costantemente aggiornate dall’esperienza dei Security Engineer di SGBox, che coprono scenari di attacco noti: lateral movement, brute force, data exfiltration, persistence e APT.

Queste regole possono essere personalizzate in funzione delle specificità di ogni ambiente IT, garantendo una copertura aderente al profilo di rischio reale dell’organizzazione.

In caso di minaccia rilevata, SGBox può innescare risposte automatiche, eseguendo script o interagendo con piattaforme di sicurezza via API, per contenere l’incidente in tempi che i processi manuali non potrebbero mai garantire.

Ottimizzare i costi senza rinunciare alla copertura

Uno degli equivoci più diffusi in ambito security è che migliorare la postura di difesa aziendale richieda necessariamente di sostituire gli strumenti già in uso.

L’approccio di SGBox è diametralmente opposto: la piattaforma si integra con l’infrastruttura IT e di sicurezza preesistente, agendo come livello unificatore che collega strumenti di sicurezza, servizi Cloud e sistemi On-Premise senza imporre costose strategie di dismissione.

Sul fronte dei costi di gestione, SGBox adotta un modello di licensing basato sulle data source, ovvero sul numero di dispositivi che inviano log, senza alcuna limitazione sulla quantità di dati o sul numero di eventi gestiti nell’unità di tempo.

Questo si traduce in una struttura di costo prevedibile e scalabile, tanto per le PMI quanto per le grandi organizzazioni e gli MSSP: non si paga per i log che crescono, si paga per le sorgenti che si monitorano.

Una distinzione non banale, in un’epoca in cui la proliferazione dei dispositivi connessi rende i modelli di pricing basati sul volume una variabile difficilmente governabile.

Dal dato grezzo alla decisione informata

In un contesto in cui gli attacchi informatici sono sempre più sofisticati, persistenti e difficili da rilevare, la capacità di raccogliere, normalizzare e correlare i log in tempo reale non è più un’opzione avanzata riservata ai grandi player.

La capacità di gestire in modo centralizzato e proattivo la sicurezza IT è diventato un requisito operativo fondamentale per qualsiasi organizzazione che voglia mantenere il controllo del proprio perimetro digitale.

La funzionalità Log Management di SGBox permette di ascoltarli, di correlare i segnali deboli prima che si trasformino in danni concreti, interpretando i dati per essere sempre un passo avanti nella prevenzione degli attacchi.